Cisco Systems Inc a avertizat miercuri că hackeri au infectat cel puţin 500.000 de rutere şi dispozitive de stocare de date în zeci de ţări cu un program informatic de tip malware sofisticat - despre care Ucrana afirmă că reprezintă pregătirea unui viitor atac cibernetic rus, relatează Reuters.

Guvernul rus se află în spatele campaniei, susţine unitatea de informaţii cibernetice Talos din cadrul Cisco, afirmă cercetătorul Craig Williams, deoarece programul de piratare are acelaşi cod cu programul informatic de tip malware folosit în atacuri precedente pe care Guvernul american le-a atribuit Moscovei.

O activitate informatică arată că Rusia se pregăteşte să comită un atac cibernetic la scară mare contra Ucrainei, înaintea finalei Ligii Campionilor, care urmează să aibă loc la Kiev sâmbătă, a anunţat serviciul ucrainean de securitate SBU.

”Experţi SBU cred că infecţia unor hardware pe teritoriul Ucrainei reprezintă pregătirea altui act de agresiune cibernetică de către Federaţia rusă, vizând destabilizarea situaţiei în timpul finalei Ligii Campionilor”, a anunţat SBU într-un comunicat, publicat după ce Cisco şi-a prezentat constatările.

Rusia a mai respins acuzaţii din partea Ucrainei, Statelor Unite şi altor ţări şi firme cu activitate în domeniul securităţii cibernetice occidentale, potrivit cărora s-ar afla în spatele unui program de piratare mondial în masă şi care a inclus încercări de a provoca pagube economiei ucrainene şi un amestec în alegerile prezidenţiale americane din 2016.

Kremlinul, contactat miercuri de Reuters, nu a răspuns imediat acuzaţiilor.

Potrivit Cisco, malware-ul - intitulat VPNFilter - ar putea să fie folosit în spionaj, în a interfera în comunicaţii pe Internet sau în lansarea unor atacuri distrugătoare în Ucraina, care a acuzat Moscova de atacuri masive contra reţelei sale electrice şi că i-a închis fabrici.

”Cu o astfel de reţea poţi să faci orice”, a declarat Williams pentru Reuters.

ATAC DE ZIUA CONSTITUŢIEI

Avertismentul cu privire la programul informatic de tip malware - care include un modul ce ţinteşte reţele industriale ca cele operate de reţeaua electrică - urmează să fie consolidat prin alerte din partea membrilor Cyber Threat Alliance (CTA), un grup nonprofit care promovează schimbul rapid de date despre ameninţări noi între rivali în indutria securităţii cibernetice.

Între membrii CTA se află Cisco, Check Point Software Technologies Ltd, Fortinet Inc, Palo Alto Networks Inc, Sophos Group Plc şi Symantec Corp.

”Este necesar să luăm acest lucru foarte în serios”, a îndemnat CEO-ul CTA Michael Daniel.

Dispozitive au fost infectate cu VPNFilter în cel puţin 54 de ţări, însă Cisco a stabilit că hackerii ţintesc Ucraina, în urma unui val de infecţii în această fostă republică sovietică, pe 8 mai, a declarat Williams pentru Reuters.

Cercetători au decis să dezvăluie public ceea ce ştiu despre această campanie, deoarece se tem că Ucraina, afectată de cele mai multe infecţii, ar putea fi ţinta unui eventual atac din partea Moscovei luna viitoare, în perioada în care sărbătoreşte Ziua Constituţiei, pe 28 iunie, a declarat Williams.

Unele dintre cel mai importante atacuri cibernetice vizând Ucraina au fost lansate de sărbători sau înainte de sărbători.

Între aceste atacuri, cel cu “NotPetya”, în 2017, a paralizat sisteme informatice ucrainene, după care s-au răspândit în toată lumea, iar cele vizând reţeaua electrică ucraineană, în 2015 şi 2016, au fost comise cu puţin timp înainte de Crăciun.

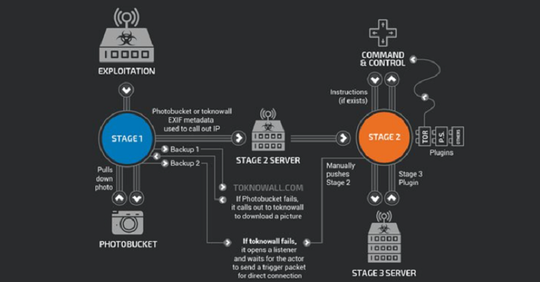

VPNFilter le oferă hackerilor acces de la distanţă la dispozitivele infectate, pe care le pot folosi cu scopul de a spiona, lansa atacuri asupra altor computere sau descărcăriialtor tipuri de malware, a precizat Williams.

Cercetători au identificat un modul de tip malware care vizează computere industriale, ca cele folosite în reţele electrice, în alte infrastructuri şi în fabrici. Acesta infectează şi monitorizează traficul reţelei şi caută date de identificare pe care un hacker le poate folosi pentru a prelua controlul asupra proceselor industriale, a adăugat el.

Acest malware include o funcţie de autodistrugere, pe care hackeri o pot folosi pentru a şterge atât programul informatic de tip malware respectiv, cât şi alte programe informatice de pe dispozitivele infectate, cu scopul de a le face inoperabile, a mai precizat cercetătorul.

Articolul de mai sus este destinat exclusiv informării dumneavoastră personale. Dacă reprezentaţi o instituţie media sau o companie şi doriţi un acord pentru republicarea articolelor noastre, va rugăm să ne trimiteţi un mail pe adresa abonamente@news.ro.